A Ilusão da Exclusão de Dados

Nas economias orientadas por dados de hoje, a informação é a nova moeda. À medida que geramos, armazenamos e transmitimos grandes quantidades de registros, a questão de gerenciá-los torna-se cada vez mais importante. Um dos aspectos mais críticos é entender a diferença entre exclusão de dados e eliminação de dados. Este guia visa esclarecer esses dois processos e ajudá-lo a escolher o mais adequado para as necessidades da sua empresa.

Muitos usuários acreditam que, ao pressionarem o botão "excluir", os dados antigos desaparecem para sempre - sejam fotos, músicas ou e-mails. Isso está longe da verdade. Se os arquivos não estão visíveis, eles ainda podem ser acessados. É apenas uma maneira rápida de liberar espaço. Programas especiais podem facilmente recuperar essas informações "excluídas", representando um enorme risco para o seu negócio. Pense nisso como jogar papel em uma lata de lixo; alguém ainda pode pegá-lo.

Dados Sensíveis

O tópico se intensifica para empresas que lidam com tecnologia usada, pois encontram diariamente PII (Informações Pessoalmente Identificáveis). Suponha que esses dados caiam nas mãos erradas. Nesse caso, pode resultar em sérios problemas de violação de dados, como roubo de identidade, fraudes financeiras, ameaças à segurança pessoal, dano à reputação da empresa, segredos comerciais roubados, perda de clientes e até problemas legais. Métodos confusos de limpeza de dados podem causar vazamentos de dados, violar leis e levar a multas significativas.

Métodos de Destruição de Dados

Exclusão de Dados

Em termos técnicos, significa remover um arquivo de um meio de armazenamento. O espaço ocupado é marcado como "disponível", mas a informação permanece intacta até ser sobrescrita.

Essa técnica pode ser suficiente para materiais não sensíveis ou quando você pretende continuar usando o disco. No caso de descarte, venda ou reciclagem, não é suficiente para proteção.

Eliminação Segura de Dados

A eliminação, por sua vez, é o super-herói da gestão de segurança. Ela não apenas esconde itens; ela os destrói, tornando a recuperação impossível. Ao contrário da exclusão, esses algoritmos sobrescrevem o registro várias vezes, garantindo que ele não possa ser recuperado. O processo está em conformidade com vários padrões da indústria e é a única maneira de garantir 100% de confiança.

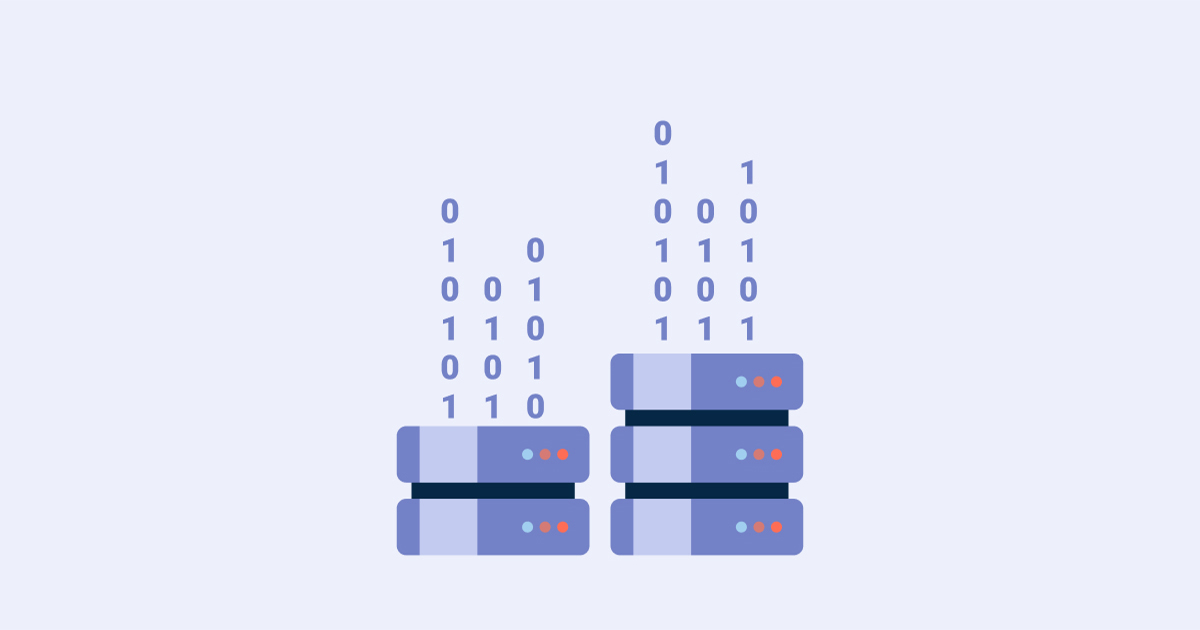

|

|

Deleção |

Apagamento |

|

Mecanismo técnico |

Marca a área de armazenamento como "aberta", mas não altera os dados existentes |

Reposição de fábrica completa. Substitui arquivos por informações aleatórias, garantindo que não possam ser recuperados |

|

Resultado |

Libera novo espaço, os dados anteriores permanecem |

Modifica e substitui dados, mantendo o dispositivo reutilizável |

|

Recuperabilidade |

Possível com ferramentas específicas |

Absolutamente irrecuperável |

|

Segurança |

Baixa |

Alta |

|

Ferramentas necessárias |

Comandos básicos do SO |

Software especial como NSYS Data Erasure |

Por que Dados Excluídos Importam

Em um mundo onde as violações de dados são cada vez mais comuns, a importância não pode ser exagerada. Um único vazamento de dados pode custar milhões e danificar gravemente a reputação de uma empresa. Não é apenas uma prática recomendada, mas uma necessidade.

Um estudo recente da Ontrack mostrou que dados residuais sensíveis foram encontrados em 42% dos 159 dispositivos de segunda mão comprados online. 15% dessas unidades continham PII. Isso destaca os perigos de não apagar adequadamente os dados.

Isso significa que 3 em cada 20 unidades tinham detalhes pessoais, como autorizações governamentais, documentos familiares, e-mails da empresa, registros de envio, trabalhos de estudantes, etc. Embora os vendedores afirmassem que limparam as unidades, as descobertas mostraram o contrário. Isso destaca um grande problema: as pessoas pensam que estão excluindo dados, mas seus métodos não são eficazes.

Requisitos Legais

Adotar padrões regulatórios é crucial para organizações que visam a destruição segura de dados. Tais certificações validam a segurança dos dados, garantindo conformidade legal e fortalecendo a confiança do cliente.

Certificados de Higienização de Dados:

- NIST SP 800-88: Confirma o alinhamento com os padrões NIST, um benchmark do governo e grandes corporações.

- DoD 5220.22-M: Concedido quando a remoção de dados atende aos padrões do Departamento de Defesa dos EUA, usado principalmente para setores de defesa.

- Conformidade com o GDPR: Significa conformidade com o GDPR, essencial para empresas que interagem com dados da UE.

Melhores Ferramentas de Eliminação de Dados

Sobrescrição Baseada em Software

O software permite que você limpe dispositivos eletrônicos simultaneamente e fornece um certificado para cada dispositivo, confirmando a conformidade com padrões internacionais. Todos os dados no meio de armazenamento são substituídos por caracteres aleatórios. Não há chance de qualquer dado confidencial restante.

Desmagnetização

A desmagnetização utiliza ímãs potentes para embaralhar os campos magnéticos no armazenamento, tornando-os ilegíveis e inúteis. Esta técnica é comumente aplicada a fitas magnéticas e discos rígidos específicos.

Trituração

A destruição física, também conhecida como trituração, é a maneira mais confiável de garantir que os dados não possam ser recuperados. O dispositivo pode ser usado após este procedimento? Com certeza, não, máquinas industriais especializadas trituram o disco em pequenos pedaços irreconhecíveis. Este método não é ecologicamente correto, portanto, não é adequado para empresas que buscam uma economia circular.

Eliminação Certificada de Dados - O Fort Knox da Segurança Cibernética

Excluir dados é como colocar seus objetos de valor em uma caixa trancada sem código.

Enqu quanto, apagar é como colocar esses objetos em uma caixa e jogá-la em um vulcão. A escolha é óbvia: para uma cibersegurança completa, use assistência confiável!

O Melhor Software de Eliminação de Dados

NSYS Data Erasure está aqui para garantir uma maneira à prova de falhas de limpar tanto Android quanto iOS.

- Economizador de tempo. Tem um monte de dispositivos móveis antigos? Sem problemas. Com o NSYS, você pode limpar vários dispositivos (até 60) ao mesmo tempo. Um método muito econômico.

- Certificação. Um certificado não é apenas um pedaço de papel; é a sua garantia de que a eliminação de dados atende aos padrões internacionais.

- Confiabilidade. Sem surpresas desagradáveis para os clientes, sem risco para a sua reputação.

- Padrões reconhecidos globalmente. As soluções NSYS são certificadas pela ADISA e estão em conformidade com os regulamentos NIST e GDPR. Você está em boas mãos com total segurança da informação.

Então, por que correr riscos com seus valores? Envie-nos o seu pedido e experimente o NSYS Data Erasure hoje. Garanta sua paz de espírito, proteja seu negócio e faça das preocupações com segurança algo do passado.