Às vezes, a exclusão de dados não pode ser feita devido à falta de conexão com fio, por exemplo, se o dispositivo for perdido ou roubado. Além disso, o recurso de limpeza remota é considerado uma economia de tempo para as empresas que trabalham com dispositivos usados. Mas será que a limpeza remota é realmente uma boa maneira de apagar dados e proporciona uma destruição segura e irrecuperável? Vamos descobrir!

O que é a Limpeza Remota?

O termo "limpeza remota de dados" descreve métodos que permitem remover informações de um dispositivo à distância sem interagir diretamente com ele. Geralmente, isso é feito para evitar o vazamento de dados caso o smartphone seja perdido ou roubado.

Essa característica essencial de segurança tem se tornado cada vez mais importante em nossa era digital, em que as violações de dados podem ter consequências significativas, tanto financeiras quanto de reputação. A possibilidade de excluir remotamente os dados armazenados proporciona maior proteção tanto para usuários individuais quanto corporativos, garantindo que as informações sensíveis de dispositivos perdidos ou roubados não caiam em mãos erradas.

O caso mais comum de uso da limpeza remota é através dos perfis MDM. Essas soluções frequentemente fornecem vários recursos para gerenciar dados sensíveis em dispositivos corporativos. As ferramentas normalmente incluem a exclusão de arquivos específicos, senhas, acessos, bancos de dados de contatos ou até mesmo a destruição completa de todos os dados confidenciais em dispositivos móveis.

Como Funciona a Limpeza Remota?

A limpeza remota funciona por meio de software pré-instalado ou instalado em um dispositivo, que, em determinadas condições, pode ser ativado para excluir dados. Além dos sistemas MDM, isso pode ser feito por meio de vários mecanismos, incluindo:

- Interfaces web disponibilizadas pelos fabricantes de dispositivos (como Find My iPhone da Apple ou Find My Device do Google) em que os usuários podem fazer login em um site e iniciar uma limpeza remota se o dispositivo for perdido ou roubado.

- Software de criptografia que, quando recebe um comando de limpeza remota, pode não apagar os próprios dados, mas excluir as chaves de criptografia, tornando os dados inacessíveis.

Quais são as Limitações da Limpeza Remota?

Existem várias condições que precisam ser atendidas para que o apagamento remoto de dados armazenados possa ser realizado:

- O telefone móvel deve estar online para que você possa se conectar a ele remotamente.

- Este método não pode garantir a irrecuperabilidade da informação.

- Se alguém reiniciar o dispositivo móvel durante o processo de limpeza remota, o processo não será totalmente concluído.

Quais São as Vantagens da Limpeza Remota?

Embora existam algumas desvantagens significativas, a limpeza remota tem benefícios dos quais você precisa estar ciente.

Em primeiro lugar, é a possibilidade de excluir dados relacionados à empresa em situações de emergência. Se o seu dispositivo ou o de um funcionário for perdido ou roubado, você poderá apagar todos os dados privados dele. Este método de limpeza remota pode impedir o vazamento de dados e ser extremamente útil em casos de emergência. No entanto, não confie apenas no apagamento remoto como seu método principal; escolha outras maneiras de proteger seus dados.

Em segundo lugar, a limpeza remota é rápida e adequada para vários tipos de dispositivos móveis. Essa mobilidade é extremamente vantajosa, especialmente nos dias de hoje, quando muitas pessoas trabalham a distância.

Como a Limpeza Remota Pode Ser Usada no Negócio de Dispositivos Usados?

Os negócios de dispositivos usados não trabalham com dispositivos que não estejam fisicamente presentes na loja ou em estoque. No entanto, tais empresas têm interesse em economizar tempo na exclusão de dados, então podem considerar a limpeza remota sem a necessidade de conectar dispositivos móveis via cabo.

A Limpeza Remota é Eficaz para Negócios de Dispositivos Usados?

Embora a exclusão de dados sem fio possa economizar um pouco de tempo, há uma desvantagem que você precisa levar em conta. Uma vez que a irrecuperabilidade dos dados excluídos não pode ser garantida, isso coloca seu negócio em risco de uma possível violação de dados. Esse risco não vale os segundos que você economiza em um apagamento remoto.

Além disso, os padrões ADISA exigem a conexão com fio, portanto, ignorar esse requisito é irresponsável no contexto das normas modernas de proteção de dados.

A NSYS Group recomenda que você use o apagamento remoto de dados apenas se isso for justificado em uma situação específica. Entre em contato com seu fornecedor de software de exclusão de dados para obter conselhos sobre como gerenciar a destruição de dados de forma eficaz e responsável.

Quais São as Melhores Práticas para Proteção de Dados?

Para evitar o uso desse método de emergência, analise às práticas de proteção de dados que podem ser implementadas para impedir o vazamento de dados e manter seus dispositivos móveis o mais seguros possível.

Essas práticas abrangem uma gama de estratégias e tecnologias desenvolvidas para proteger os dados em todas as etapas de seu ciclo de vida.

- Implementação de criptografia forte para dados em repouso e em trânsito garante que, mesmo se os dados de dispositivos móveis forem interceptados, eles permaneçam ilegíveis para terceiros não autorizados

- Atualização regular e correção de vulnerabilidades em softwares e sistemas eliminam as falhas que podem ser aproveitadas pelos invasores cibernéticos.

- Aplicação de controles de acesso abrangentes, como a autenticação multifator (MFA) e o princípio do menor privilégio, garante que somente usuários autorizados tenham acesso a dados corporativos sensíveis e apenas na medida necessária para seus cargos.

- Backups regulares de dados críticos, armazenamento seguro e testes frequentes dos mesmos são essenciais para a recuperação em caso de perda de dados ou ataque de ransomware.

- Além disso, o treinamento dos funcionários em práticas recomendadas de segurança cibernética, incluindo o reconhecimento de tentativas de phishing e hábitos seguros de navegação na Internet, cria uma cultura de conscientização sobre a segurança de dados que serve como a primeira linha de defesa contra ameaças cibernéticas.

- Como já foi mencionado, o uso de sistemas de Gerenciamento de Dispositivos Móveis (MDM) e políticas para limpeza remota desempenha um papel fundamental na gestão segura de dispositivos móveis e na proteção dos dados que eles contêm.

Juntos, esses recursos e práticas de segurança formam uma estrutura robusta para a segurança móvel e a proteção de dados, ajudando a impedir violações de dados e garantindo a confidencialidade, integridade e disponibilidade dos dados.

Mas Como Economizar Tempo na Exclusão de Dados?

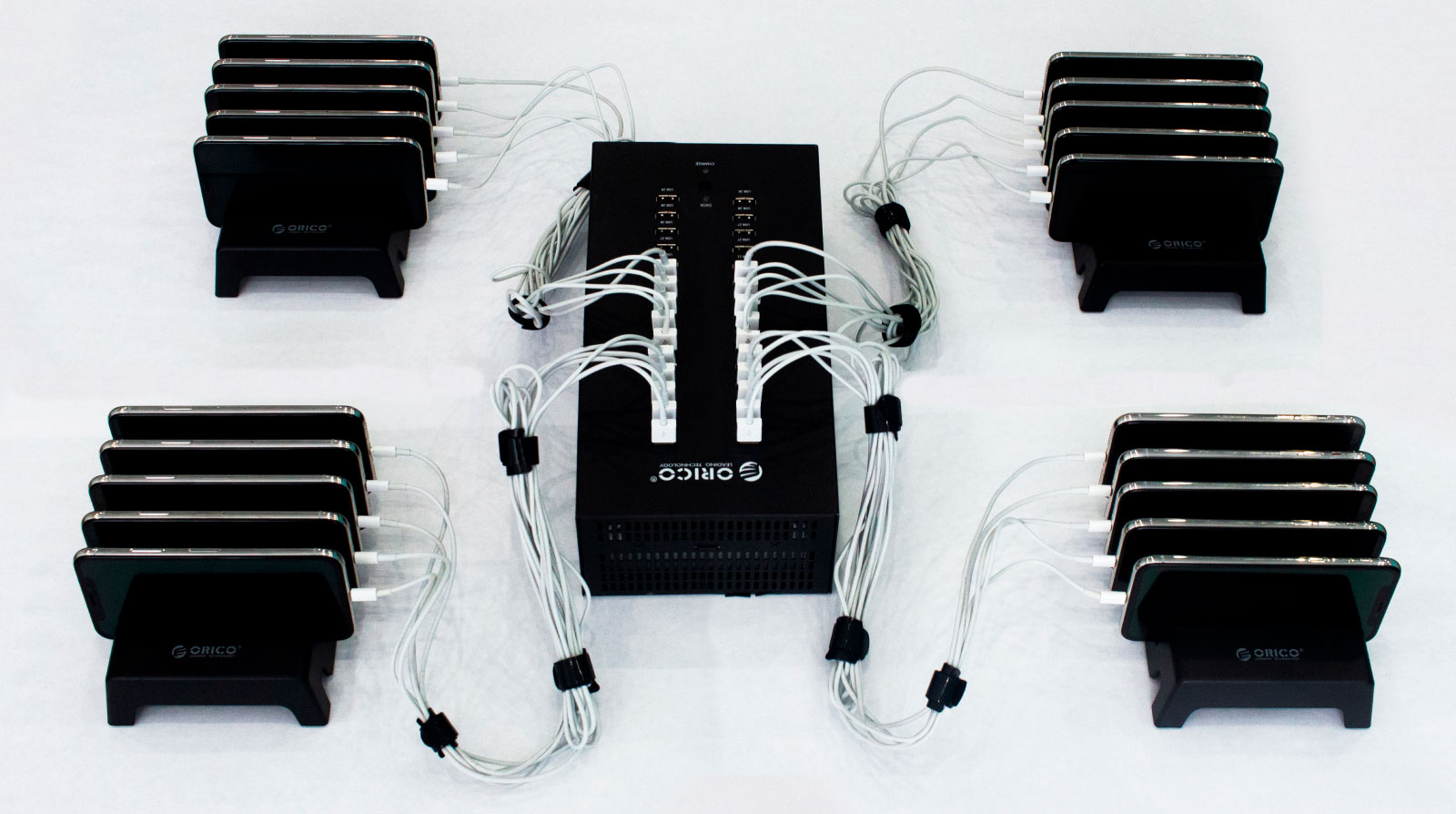

Em vez de optar pelo apagamento remoto de dados, experimente excluir informações de vários dispositivos simultaneamente. O NSYS Data Erasure proporciona essa funcionalidade: você pode conectar até 60 dispositivos ao mesmo tempo! Após cada exclusão realizada, você receberá um relatório detalhado confirmando que os dados confidenciais foram apagados de forma irrecuperável de acordo com padrões internacionais.

O NSYS Data Erasure é certificado pela ADISA e está em conformidade com o GDPR e o NIST SP 800-88.

Clique no botão abaixo para agendar uma demonstração!