La cifratura dei dati è un processo che protegge i dati sensibili ed è cruciale nella nostra era digitale. Esistono diversi metodi di cifratura progettati per diversi tipi di dati. In questo articolo, esploreremo i tre stati dei dati e i modi per proteggerli in modo sicuro. Segui con noi!

Cos'è la Cifratura dei Dati?

Fin dai tempi antichi, le persone trasformavano i messaggi in codici (o testo cifrato) per proteggere le informazioni nascoste. L'unico modo per leggerli era trovare la chiave per decifrare il testo. Questo approccio è utilizzato anche oggi ed è chiamato cifratura dei dati.

Gli algoritmi di cifratura vengono costantemente sviluppati per fornire una protezione sicura per i dati sensibili e affrontare le minacce moderne. Inoltre, numerose regolamentazioni sulla protezione dei dati controllano come vengono gestiti i dati personali. Ad esempio, la principale regolamentazione sulla sicurezza dei dati in Europa è il Regolamento Generale sulla Protezione dei Dati (GDPR).

Esistono Due Tipi di Cifratura dei Dati:

- Cifratura Simmetrica, che utilizza la stessa chiave sia per cifrare che per decifrare i dati. È ampiamente utilizzata in molteplici applicazioni, tra cui VPN, condivisione di file, archiviazione dei dati e altro ancora.

- Cifratura Asimmetrica, che coinvolge una coppia di chiavi: una chiave pubblica e una chiave privata. Questo tipo di cifratura è utilizzato in contesti diversi rispetto alla cifratura simmetrica, come per le firme digitali e le blockchain.

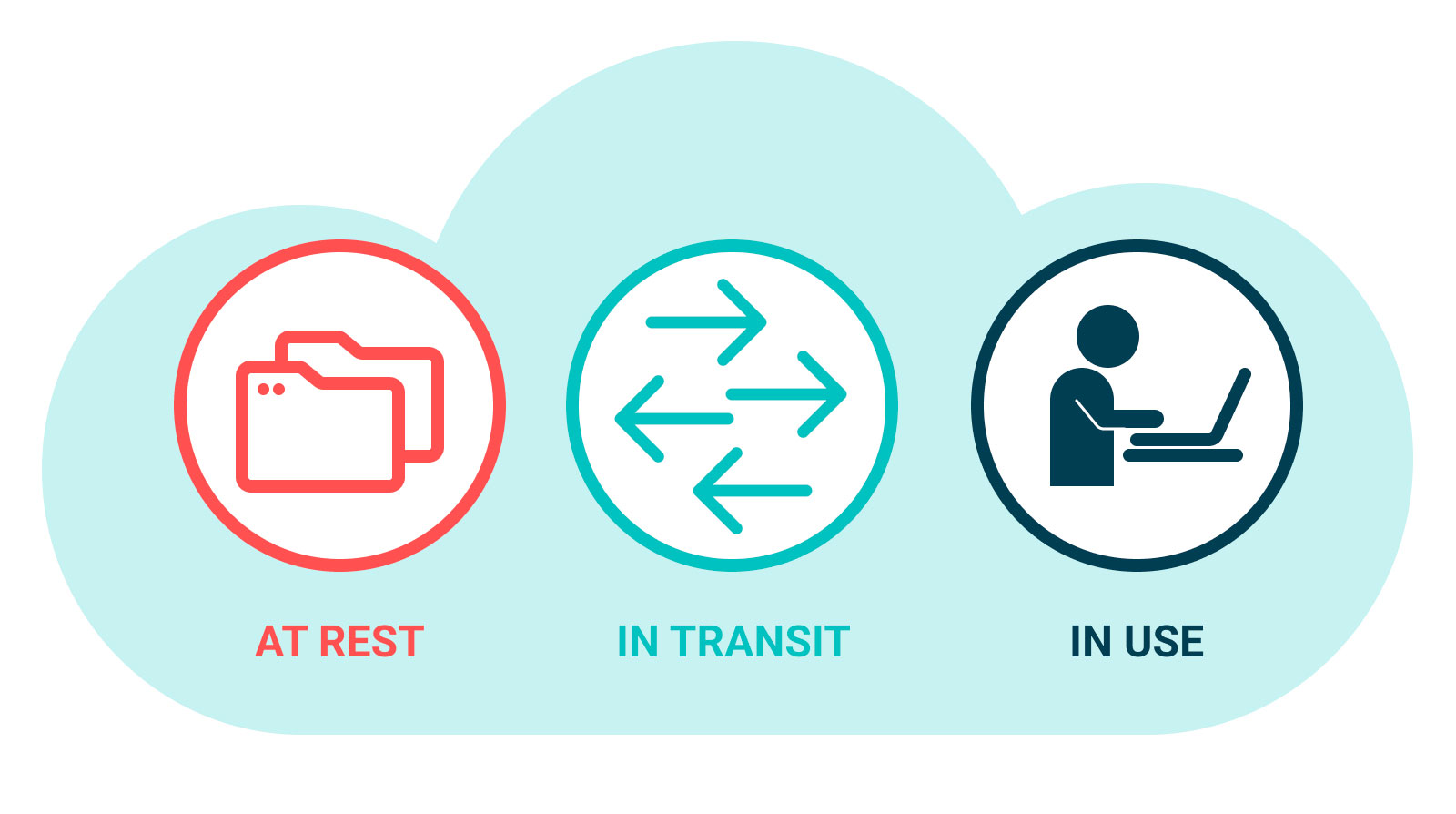

Gli Stati dei Dati: Dati a Riposo vs Dati in Transito vs Dati in Uso

Per proteggere efficacemente i dati cifrati, è fondamentale comprendere il loro stato. Esistono tre stati: dati a riposo, dati in transito e dati in uso. Esaminiamo ciascuno più da vicino.

Dati a Riposo

I dati a riposo sono dati memorizzati su supporti di archiviazione del computer e non trasferiti o accessibili, come dati su un disco rigido, database, archivi, ecc.

Questi dati sono di solito un obiettivo allettante per gli hacker in quanto possono includere informazioni sensibili. Tuttavia, a causa dell'accesso limitato, i dati a riposo possono essere considerati meno vulnerabili rispetto ai dati in transito.

Come Proteggere i Dati a Riposo?

Per proteggere questo tipo di dati, è necessario cifrare tutti i dati memorizzati, controllare le autorizzazioni di accesso, creare regolarmente backup e conservarli in luoghi fisici sicuri, implementare firewall, patch di sicurezza e aggiornamenti, ecc.

Dati in Transito

I dati in transito (chiamati anche dati in movimento) si riferiscono ai dati trasferiti tra posizioni, come dispositivi all'interno di una rete locale o attraverso Internet. A seconda che la rete sia pubblica o privata, i dati in transito vengono categorizzati in due tipi.

Questo tipo di dati include informazioni inviate tramite email o messaggistica, streaming live o videochiamate, transazioni di e-commerce, ecc.

Come Proteggere i Dati in Transito?

Quando vengono trasferiti su reti, i dati sono a rischio di esposizione a terze parti. Pertanto, i dati devono essere cifrati, preferibilmente utilizzando la cifratura end-to-end. In questo modo, solo il mittente e il destinatario hanno una chiave per decifrare il messaggio; inoltre, nessun'altra parte può leggerlo anche in caso di intercettazione dei dati.

Dati in Uso

I dati in uso sono dati che vengono modificati, accessibili e elaborati da utenti o applicazioni. Esempi includono documenti aperti, programmi di analisi in tempo reale e dati elaborati dalle CPU o memorizzati nella memoria (RAM).

Proteggere i dati in uso è cruciale poiché sono vulnerabili alle violazioni dei dati e all'accesso di terze parti. Inoltre, se gli hacker intercettano e compromettono i dati, possono accedere sia ai dati a riposo che ai dati in transito.

Come Proteggere i Dati in Uso?

Come per gli altri tipi di dati, cifrare i dati in uso è essenziale per prevenire la perdita di dati. Inoltre, devono essere utilizzati altri metodi di protezione, come l'autenticazione continua degli utenti, la gestione delle autorizzazioni di accesso e gli accordi di non divulgazione.

Migliori Pratiche di Cifratura dei Dati

La cifratura gioca un ruolo cruciale nella protezione dei dati. Esploriamo le pratiche che aiutano a gestire l'accesso ai dati e prevenire le violazioni:

- Categorizzare i Dati. in base al loro stato, sensibilità, profilo di rischio e requisiti normativi. Questo ti aiuterà a scegliere i metodi di protezione più efficaci, garantendo la sicurezza di tutti i tipi di dati.

- Implementare Strumenti di Protezione di Base. Firewall, metodi di autenticazione robusti e gestione delle identità e degli accessi (IAM) sono relativamente facili da implementare e svolgono un ruolo cruciale nella protezione dei dati.

- Utilizzare il Controllo Automatizzato. Alcuni strumenti bloccano automaticamente file e utenti dannosi e cifrano i dati per ridurre il rischio di comprometterli.

- Fornire la Cifratura Completa del Disco. Viene eseguita per proteggere i dati quando il dispositivo viene perso o rubato. Con la cifratura completa del disco, gli hacker non potranno accedere ai dati memorizzati sul laptop o sullo smartphone.

- Implementare Soluzioni di Prevenzione della Perdita di Dati (DLP). Queste soluzioni monitorano i dati per rilevare potenziali perdite in tutti gli stati dei dati e prevenire le violazioni.

- Proteggere l'Archiviazione Cloud. Utilizzare i broker di sicurezza per l'accesso al cloud (CASB) che aiutano a mantenere sicure le informazioni nel cloud.

- Utilizzare Pratiche di Gestione dei Dispositivi Mobili (MDM). per proteggere i dati aziendali. Il software MDM aiuta a controllare tutti i dispositivi dell'azienda, inclusi non solo i computer ma anche i dispositivi mobili.

Tendenze nella Cifratura dei Dati

Il campo della protezione dei dati è in costante evoluzione per resistere alle minacce degli hacker. Ecco alcune tendenze attuali nella cifratura dei dati che si prevede cresceranno in futuro:

Cifratura End-to-End

Garantisce che i dati siano cifrati mentre vengono trasferiti tra il mittente e il destinatario, impedendo agli hacker di accedere ai dati durante il transito. Anche se i dati vengono intercettati durante la trasmissione, rimangono illeggibili per le parti non autorizzate.

Cifratura come Servizio (EaaS)

L'implementazione di soluzioni basate su cloud per la cifratura dei dati sta diventando comune. Queste soluzioni forniscono protezione dei dati per tutti gli stati dei dati e sono convenienti per aziende e organizzazioni governative.

Porta la Tua Cifratura (BYOE)

Con i BYOE, le persone possono gestire indipendentemente le loro chiavi di cifratura, garantendo il pieno controllo sulla privacy dei propri dati. Per decifrare i dati, i clienti devono utilizzare la loro chiave per ripristinare il messaggio originale.

Cifratura a Livello di Campo

Questo metodo cifra determinati campi di una pagina sul lato client, come i dettagli di pagamento, le password e le informazioni sanitarie. In questo modo, i fornitori di server non hanno accesso a questi dati.

Cifratura Sequenziale dei Link

Questo metodo cifra i dati a ogni collegamento di comunicazione o hop in una rete, fornendo una sicurezza avanzata impedendo l'accesso non autorizzato a qualsiasi punto della trasmissione dei dati.

La Cancellazione dei Dati è una Parte della Protezione dei Dati

L'ultimo ma cruciale passo della protezione dei dati è la sanitizzazione dei dati. Quando i dati non sono più necessari e il dispositivo cambia proprietario, tutti i dati devono essere cancellati in modo sicuro per prevenire l'accesso non autorizzato e le potenziali violazioni dei dati. La cancellazione manuale non è un'opzione in quanto richiede tempo e lascia residui di dati.

Per garantire che i dati siano eliminati al 100%, utilizzare soluzioni certificate. NSYS Data Erasure è un software progettato per l'industria dei dispositivi usati. Permette di cancellare i dati da più telefoni cellulari e tablet contemporaneamente collegando fino a 60 dispositivi a un unico PC alla volta.

Inoltre, NSYS Data Erasure cancella i dati in conformità con gli standard e le normative internazionali, tra cui ADISA, NIST SP 800-88, GDPR e R2.

Clicca il pulsante qui sotto e prova NSYS Data Erasure per la tua azienda!